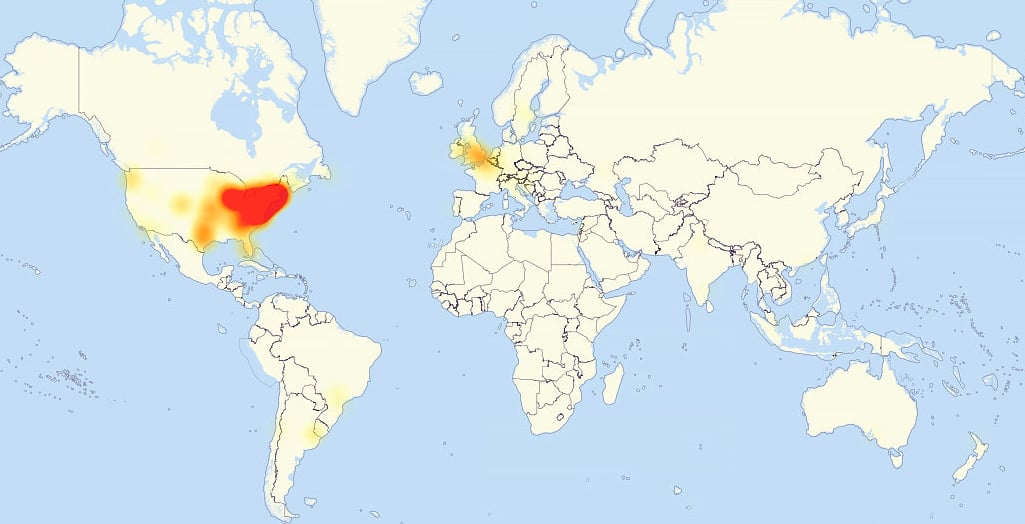

El pasado viernes un ataque masivo colapsó y tumbó portales webs tan importantes como Twitter y CNN, bloqueó el acceso a plataformas como Spotify o Netflix, y dejó sin servicio a los usuarios de Playstation Network. Perpetrado por hackers, la ofensiva fue contra la empresa norteamerica Dyn, que almacena y redirige los dominios de estas webs.

Para provocar la caída de todos estos portales en internet, los hackers utilizaron un ataque de denegación de servicio, o DDos por sus siglas en inglés. Esta práctica consiste en enviar una gran cantidad de datos a los servidores DNS, en este caso los de la mencionada Dyn, para conseguir que estos no sean capaces de gestionarlos. De esta manera las páginas web se sobrecargan y es imposible acceder a ellas.

Enviar esta ingente cantidad de datos conlleva que un gran número de dispositivos conectados a la red deben actuar de manera coordinada. En este caso los piratas informáticos se valieron de los productos fabricados por la empresa china Hangzhou Xiangmai Technology, que ha reconocido que al menos 500.000 de sus dispositivos fueron utilizados para al ataque del pasado viernes. No son todos los que participaron en la ofensiva informática, pero sí una buena parte de ellos.

Esta firma asiática, especializada en la comercialización de cámaras conectadas a internet y de grabadores digitales, ha informado de que los hackers consiguieron averiguar las contraseñas que incluían por defecto en sus productos. Estos informaban al usuario de que debía cambiarlas al utilizarlos por primera vez, pero muchos no lo hicieron y mantuvieron el usuario y contraseña que ya venía programada.

Ataque coordinado

El elemento clave para averiguar esas contraseñas y coordinar el ataque es Mirai. Ese es el nombre de un malware que, gracias a combinaciones de hasta 60 palabras, consigue averiguar las contraseñas de dispositivos convencionales que cuentan con conexión a internet, ya que los avances en el Internet of Things (IoT) han hecho proliferar este tipo de dispositivos que cada vez son más populares. "Mirai es un desastre enorme para el IoT", explicó Hangzhou Xiangmai en un comunicado a IDG News Service. "Tenemos que admitir que nuestros productos han sufrido hackeos y han sido usados de manera ilegal".

Gracias a esas contraseñas fáciles de romper, los piratas informáticos consiguieron infectar el medio millón de dispositivos y coordinarlos para que todos enviaran datos a esos servidores y provocaran la caída durante todo el viernes de estas páginas web.

La empresa fabricante de estos dispositivos ya ha pedido a sus usuarios que actualicen sus dispositivos y que cambien el usuario y contraseña o que, al menos, los desconecten de internet, según informa el portal especializado Computer World.

Pese a las precauciones que puedan tomar los usuarios, lo normal es que este tipo de ataques se siga produciendo sin que haya ninguna manera de evitarlos. A principios de este mes los creadores de Mirai publicaron en internet el código para utilizarlo, lo que significa que toda la comunidad hacker lo tiene en sus manos. Seguramente los equipos de seguridad de las grandes webs también lo tengan, pero deben actuar muy rápido ante un ataque de estas características para evitar los problemas que ya sufrieron el pasado viernes.

Te puede interesar

Lo más visto